【VMware Cloud on AWS 】VMCコンソールでできるネットワーク設定

2つのVMware Cloud on AWS 管理画面

VMware Cloud on AWS を利用する場合、大きく2つのコンソール画面が提供されており、操作できる内容は異なっています。

- VMCコンソール

https://vmc.vmware.com にアクセスすることで利用できる管理画面。登録しているVMwareクラウドサービスを俯瞰して操作できる管理ポータルで、VMware Cloud on AWS もそのサービスの1つになっています。 - vCenter Server

ご存知の通りvCenter Serverの管理画面がそのまま提供されます。オンプレミス環境でも使い慣れたvCenterを利用できるので、クラウドサービスでありながら違和感なく操作をすることが可能になっています。

この記事では、VMCコンソールで利用できるネットワーク機能についてご紹介します。

VMware Cloud on AWS におけるNSXの制限

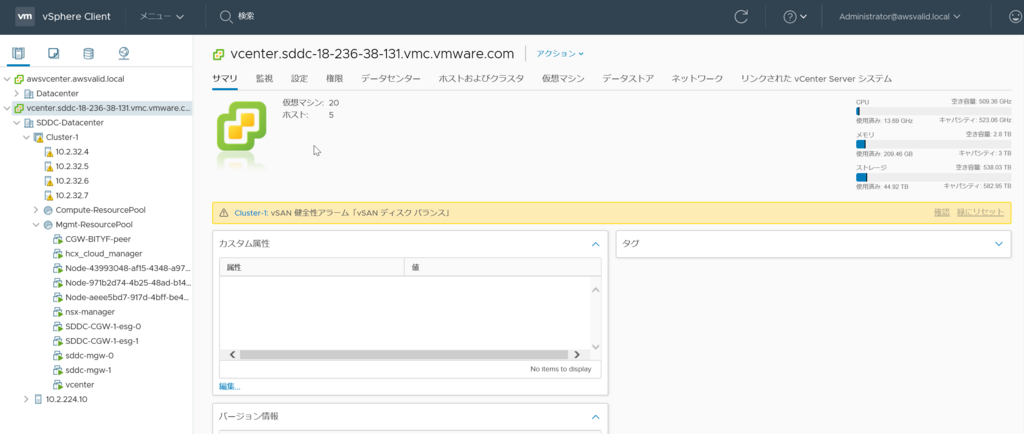

本題に入る前に、VMware Cloud on AWS の環境でNSXが果たしている役割について簡単にご紹介します。下の画面は VMware Cloud on AWS のvCenterにログインした時の画面です。

リソースプール「Mgmt-ResourcePool」の中にvCenterやNSX Manager/Controllerがでプロされているのが見えます。そして「SDDC-CGW」と「sddc-mgw」という仮想マシンがペアで計4台デプロイされています。これはNSX Edge で動いており、"-0" や "-1” とあるのは2台のNSX Edgeで冗長化されていることを示しています。

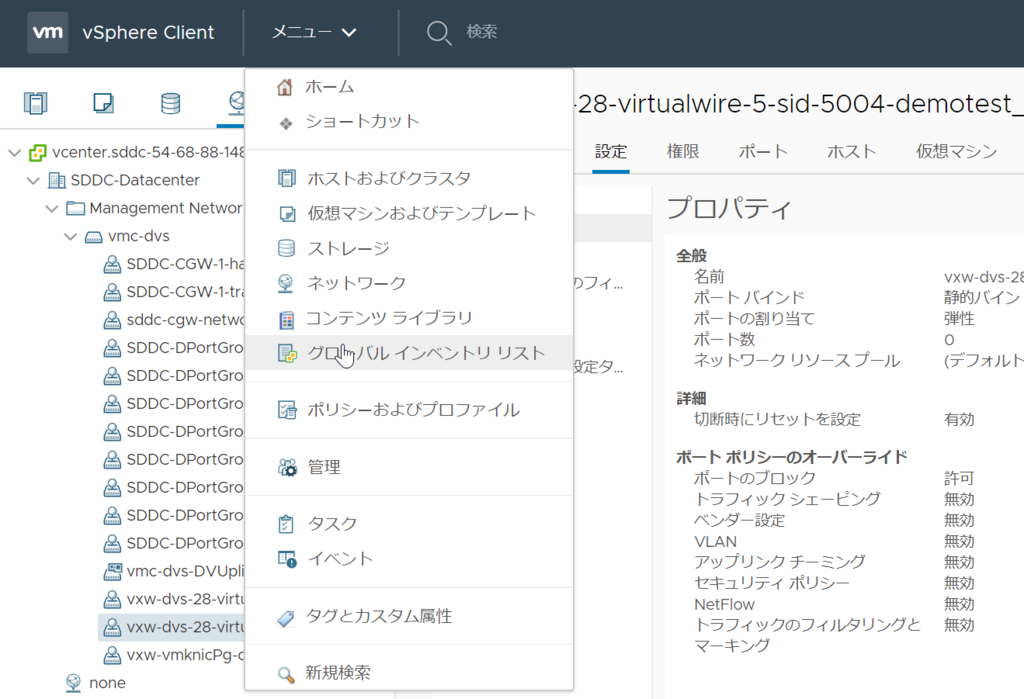

NSX Edgeの設定ですが、オンプレミス環境と同じ手順で vCenterメニューから Networking & Security を選ぼうとしても、項目自体がありません。現在のサービス仕様ではNSX Managerは使用することができないためです。

VMCコンソールで設定できるネットワーク機能

vCenterから設定できないNSX Edgeですが、VMCコンソールから設定することができるようになっています。

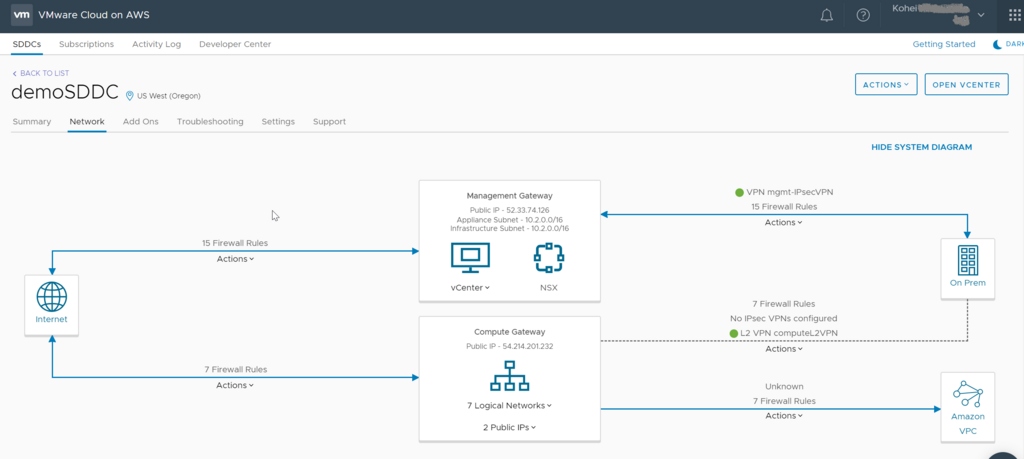

VMCコンソールでネットワーク設定画面をみると、以下のネットワーク図がでてきます。vCenterで確認した「SDDC-CGW」が Compute Gateway、「sddc-mgw」がManagement Gateway ですね。

Edgeファイアウォール

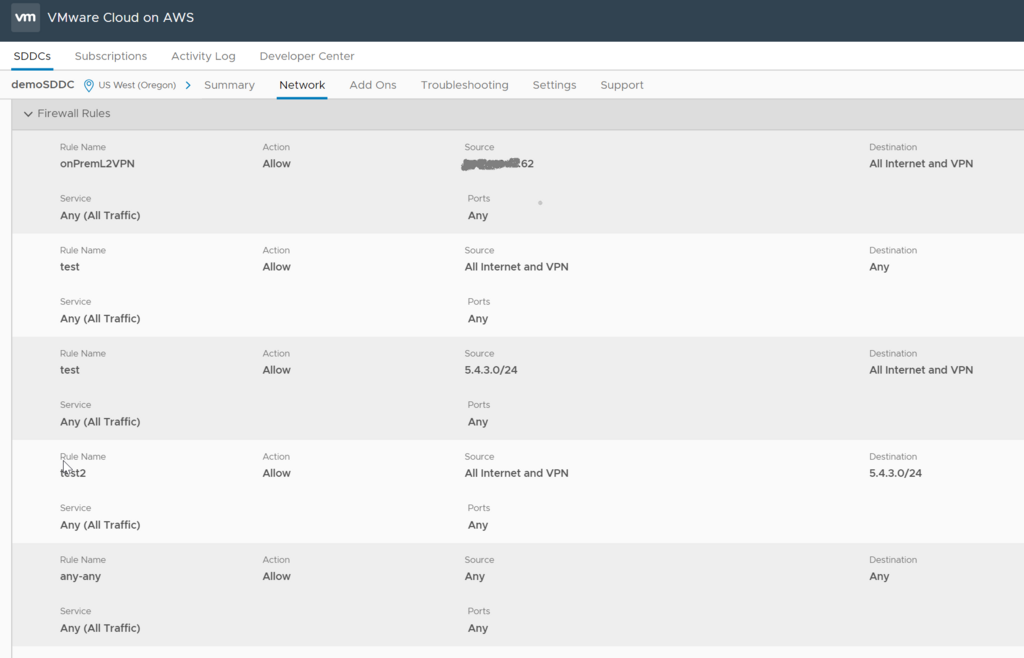

Compute と Management それぞれでファイアウォールを設定ができます。デフォルトでは「All Deny」になっているので、vCenterにアクセスするにもまずはファイアウォールで許可してあげる必要があります。

難点としては、1ルールに対して紐づけられるサービスが1つなので、例えばHTTPS と ICMPを許可したい場合は2ルールになってしまうので、ここら辺は改善して欲しいですね。

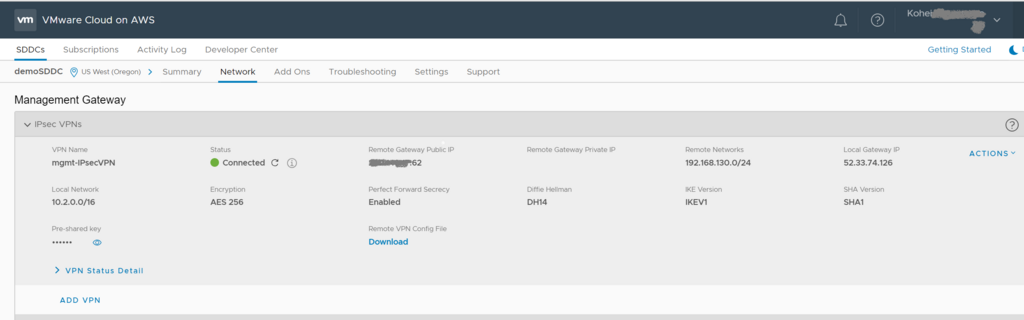

IPsec-VPN

IPsec-VPNも簡単に設定ができます。オンプレミスのvCenterと連携する場合などは必須の設定です。IPsec-VPNのステータスも確認できるので、Phase1 でコケてるのか、どんなエラーなのかも確認ができるようになってます。

ComputeとManagement のどちらでも設定が可能です。

L2 VPN

Compute向けに L2VPN機能も提供されています。L2VPN Serverとして動作するので、接続する側は Client としてつなげます。 オンプレミスのNSXが入っていれば NSX Edge を使えますし、NSXがなければ無償の Standalone Edge を使うこともできます。

HCXを使ってL2延伸もできますが、標準機能だけでもできますよ。

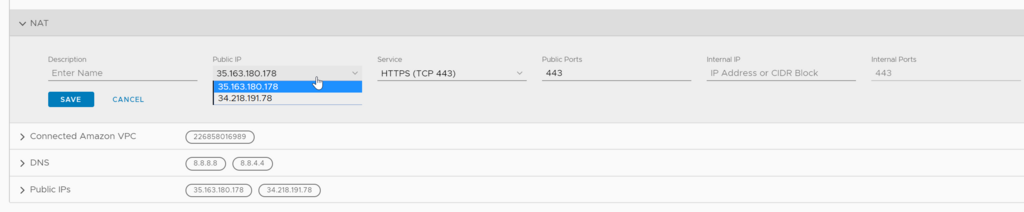

Public IP / NAT

Public IPをVMCコンソールから簡単に追加できます。ただし追加費用が発生します。

発行した Public IP に対してNAT設定をすることで、仮想マシンへのアクセスができるようになります。

というわけで、VMCコンソールでから設定できるネットワークについて説明してみました。