NSX AUTOPOLOGY - 絵を描いてネットワーク構築

VMware から面白い Flings がでてきました。

WYSIWYG な GUI でネットワークを描くことで、設定ができるらしいです。

百聞は一見にしかず、以下の動画でコンセプトはよくわかります。

NSX の無味乾燥な GUI をキャッチーにしてくれるツールです。

もちろん裏方で動いているのはNSXですので、エンジニアの立場としては AUTOPOLOGY によって作業や管理が楽になるわけではまったくありませんが、ユーザへのデモ映えとしては最高ですし「SDN、もとい、SDDCはここまで楽になりました!」とアピールするには持ってこいですね。

ただ残念なことに AUTOPOLOGY は NSX-T 向けなので、日本で普及するまではあと2年くらいは掛かりそうですね。

Flingsとして登場したことで、今後の NSX がどのように進化していくのかを少し垣間見ることが出来た気がします。

VMware NSX の問題切り分け (ホストの準備/Controller接続)

NSX for vSphere環境でのトラブルシューティングは日本語のリソースが少ない気がしますので、よくあるトラブルとその対策について書いてみます。

NSXトラブルシューティングの大前提

NSXを正常に動作させるために、いくつかの前提がクリアになっている必要があります。

・ESXi、vCenter Server、NSX ManagerのFQDNがDNSサーバに登録されている

・上記が正常にDNSで正引き/逆引きできること

・NTPが各コンポーネントに設定され時刻同期されていること

・各コンポーネント間にファイアウォールなどネットワーク通信を遮断する機器がないこと

ある場合は必要なポートが許可されていること(ポート要件は以下KB参照)

kb.vmware.com

NSX Controller をデプロイ出来ない

NSX Managerをデプロイして vCenter連携を行ったあと、最初に行うのが NSX Controllerのデプロイです。 このデプロイが失敗する理由は主に以下のような理由が多いと思います。

・NSX Controllerがデプロイできない

→ ESXi、vCenter Server、NSX Manager がDNSに登録されているか確認する

→ ESXi、vCenter Server、NSX Manager のDNSサーバ設定を確認する

・NSX Controller の状態が [接続中] にならない

NSX ControllerとNSX Managerが通信できていない場合、こうなります。

→ DHCPの場合は、正常にIP払い出しがされているか確認

→ IP Poolの場合、正しいIPアドレスが記載されているか確認

※IPアドレスの区切りを「カンマ」に誤記していたことがあった(笑)

例)「192,168,1,1」

→ 接続するポートグループ設定が間違っていないか

→ Nested ESXi 上にデプロイした場合、物理サーバのESXi上で promiscuous が有効かを確認する

ホストの準備ができない

ダッシュボードの [ホストの準備] タブから vCenterのクラスタを選択し [インストール] を行うことで、ESXi にNSXの機能が追加されます。これは VIB(vSphere Installation Bundle) と呼ばれるファイルを ESXi にインストールすることで行われています。VIBインストールは EAMというプロセスが行うのですが、vSphere Update Manager(VUM) が動いている場合にVIBインストールが失敗するケースがあります。 詳細は以下KBに細かく書かれています。

https://kb.vmware.com/kb/2122392kb.vmware.com

自動のインストールが出来ないときは VIBファイルを NSX Manager からダウンロードして、手動でインストールすることで回避もできます。上記KBにありますが、VIBのURLは以下のとおりです。

https://

ホストの通信チャネル健全性でエラーがでる

ここでもDNSが正常に設定されていることを確認します。VMware製品は1にも2にもDNS正引き/逆引きです。

ESXiがNSXコンポーネントとうまく通信出来てない可能性があるので、ESXi にログインして通信状況を確認します。

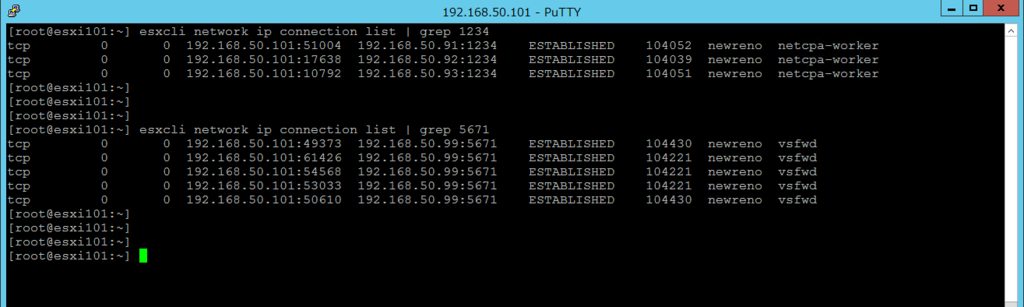

・ESXi と NSX Managerのコネクションを確認する

→ ESXi と NSX Manager は TCP/5671 で ESTABLISHED であること

→ ESXi と NSX Controller は TCP/1234 で ESTABLISHED であること

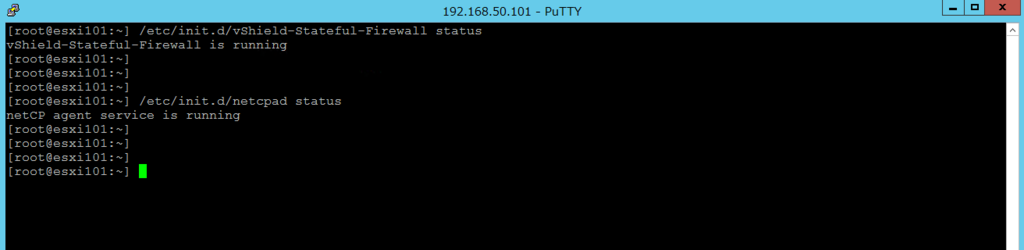

・コネクションが張られていない場合はプロセスStatusを確認する

→ ESXi と NSX Manager は vShield-Stateful-Firewall (vsfwd)

→ ESXi と NSX Controller は netcpad

・プロセスが落ちている場合は以下のコマンドで起動する

/etc/init.d/vShield-Stateful-Firewall start

/etc/init.d/netcpad start

参考メーカ公式情報

NSX for vSphereに関するトラブルシューティングKBは、各コンポーネントごとに細かく情報があります。以下のKBにリンクがまとまっているので、トラブル時にはまず以下KBから情報を集めるのがオススメです。

Troubleshooting VMware NSX for vSphere 6.x (2122691)

kb.vmware.com

【VMware NSX】 Active Directoryグループを使用した分散ファイアウォール設定

- VMware NSX の Active Directory連携とは

- 手順1. NSXとADを連携させる

- 2. Service ComposerからADグループを確認する

- ADグループのユーザでログインしてみる。

- Service Composerの状態を確認

VMware NSX の Active Directory連携とは

VMware NSXでは、Active Directoryと連携することで、ADグループをそのままNSXのファイアウォールに使用することができます。

これを「Identity Firewall」機能と言います(Identity Aware Firewallとも呼ばれます)。

使用例としては、VDI環境のログインユーザに応じて自動的にFWポリシーを割り当てる、といったことが出来ます。

新しくVDIが追加された場合でもNSXのファイアウォール設定は変える必要がなくなりますので、運用コストを抑えることができます。

以下、設定手順です。

※ vSphere 5.5 / NSX 6.1.x の手順です(6.2.x でも手順は大きく変更ありません)

※ Guest Introspection仮想マシンは予めデプロイされている必要があります

手順1. NSXとADを連携させる

vCenter Serverへログインし [Networking & Security] をクリックします。

NSX Managerのメニューが表示されるので、いちばん下の [NSX Managers] をクリックします。

続きを読む